gjennom årene har det elektroniske forretningslandskapet utviklet seg på grunn av raske fremskritt innen teknologi og adopsjon av eiendeler som tilbød mulige IT-miljøer til organisasjoner som gjorde dem sikrere og effektive for å drive sin virksomhet online. Men samtidig som de ekspanderte på nettet, økte cyberrisikoen også med mer målrettede angrep mot organisasjoner som spenner fra små til store for å forstyrre deres virksomheter og inntekter. Siden det siste tiåret har det vært en jevn økning i cyberkriminalitet og nylig introduserte hackingsteknikker.

i Dag ser vi at tusenvis av bedrifter blir målrettet med malware, DDoS-angrep og hva ikke. IFØLGE EN nylig rapport FRA FBI, i løpet AV DENNE COVID – 19 pandemien, har cyberangrep på virksomheten økt 300% mer. EN ANNEN RAPPORT fra IBM sier at gjennomsnittskostnaden for et datainnbrudd nådde til $ 3.86 millioner per 2020

Å Utføre EN it-sikkerhetsrevisjon kan hjelpe organisasjoner ved å gi informasjon relatert til risikoene forbundet med IT-nettverkene sine. Det kan også hjelpe i å finne sikkerhet smutthull og potensielle sårbarheter i deres system. Dermed patching dem på tid og holde hackere i sjakk.

Understreker viktigheten av sikkerhet, Bill Gates gang bemerket,

Sikkerhet er, jeg vil si, vår topp prioritet fordi for alle de spennende tingene du vil kunne gjøre med datamaskiner – organisere livet ditt, holde kontakten med folk – være kreativ – hvis vi ikke løser disse sikkerhetsproblemene, så vil folk holde tilbake.

Så la oss grave dypt og finne ut hva SOM ER EN it-sikkerhetsrevisjon, hvordan du gjør det og fordelene for online virksomheter:

- Hva Er It-Sikkerhetsrevisjon?

- la eksperter finne sikkerhetshull i webapplikasjonen din

- Fordeler Med It-Sikkerhetsrevisjon

- TYPER It-Sikkerhetsrevisjon

- Tilnærmingsbasert

- Metodebasert

- Viktigheten av EN it-sikkerhetsrevisjon

- Gjør nettverket ditt til Det tryggeste stedet på Internett

- hvordan gjennomføre EN it-sikkerhetsrevisjon for din bedrift?

- Recon Dog

- Nmap

- Nikto

- Metasploit Framework

- Xsser

- Sqlmap

- IT security audit service Av Astra

- la eksperter finne sikkerhetshull i nettskyinfrastrukturen

- Vanlige Spørsmål

- hva er tidslinjen for It-Sikkerhetsrevisjon?

- hvor mye KOSTER it-sikkerhetstesting?

- Hvorfor velge Astra Sikkerhetstesting?

- får jeg også rescans etter at et sikkerhetsproblem er løst?

Hva Er It-Sikkerhetsrevisjon?

EN it-sikkerhetsrevisjon er en omfattende vurdering av en organisasjons sikkerhetsstilling og IT-infrastruktur. Gjennomføring AV EN it-sikkerhetsrevisjon hjelper organisasjoner med å finne og vurdere sårbarhetene som finnes i DERES IT-nettverk, tilkoblede enheter og applikasjoner. Det gir deg muligheten til å fikse sikkerhets smutthull, og oppnå samsvar.

dette inkluderer ting som sårbarhetsskanninger for å finne ut sikkerhetshull i IT-systemene. Eller gjennomføre penetrasjonstester for å få uautorisert tilgang til systemer, applikasjoner og nettverk. Til slutt blir penetrasjonstestrapportene generert etter å ha utført alle nødvendige prosedyrer, sendt til organisasjonen for videre analyse og handling.

EN it-sikkerhetsrevisjon omfatter også den fysiske delen. Der verifiserer revisor fysisk maskinvaretilgang for sikkerhet og andre administrative problemer. Denne artikkelen dekker imidlertid bare den ikke-fysiske delen av en it-sikkerhetsrevisjon.

la eksperter finne sikkerhetshull i webapplikasjonen din

Fordeler Med It-Sikkerhetsrevisjon

SOM vi nevnte, avslører EN it-sikkerhetsrevisjon underliggende sårbarheter og sikkerhetsrisikoer i en organisasjons IT-ressurser. Identifisering av risiko har imidlertid en positiv rippling effekt på organisasjonens generelle sikkerhet. Hvordan? Vi diskuterer dem punkt for punkt nedenfor:

- Veier gjeldende sikkerhetsstruktur Og protokoller, og hjelper deg med å definere en standard for organisasjonen med overvåkingsresultatene.

- Reduserer hacker-risiko ved å oppdage potensielle hackerinngangspunkter og sikkerhetsfeil i god tid.

- Verifiserer hvor kompatibel IT-infrastrukturen din er med topp tilsynsorganer og hjelper deg med å samsvare i samsvar.

- finner forsinkelse i organisasjonens sikkerhetsopplæring og bevissthet og hjelper deg med å ta informerte beslutninger mot forbedring.

TYPER It-Sikkerhetsrevisjon

det er mer enn en måte å kategorisere EN it-sikkerhetsrevisjon på. Generelt er det kategorisert på grunnlag av tilnærming, metodikk, etc. Noen av de vanlige kategoriseringene er:

Tilnærmingsbasert

- Black Box Audit: her vet revisor bare om informasjonen som er offentlig tilgjengelig om organisasjonen som skal revideres.

- White Box Audit: i denne typen sikkerhetsrevisjon får revisor detaljert informasjon (dvs. kildekode, ansattes tilgang, etc) om organisasjonen som skal revideres.

- Gråboksrevisjon: her får revisor litt informasjon, til å begynne med, revisjonsprosessen. Denne informasjonen kan også samles av revisorene selv, men er gitt for å spare tid.

Metodebasert

- Penetrasjonstester: revisor forsøker å bryte seg inn i organisasjonens infrastruktur.

- Samsvarsrevisjoner: bare visse parametere kontrolleres for å se om organisasjonen overholder sikkerhetsstandarder.

- Risikovurderinger: En analyse av kritiske ressurser som kan være truet i tilfelle et sikkerhetsbrudd.

- Sårbarhetstester: nødvendige skanninger utføres For å finne mulige sikkerhetsrisikoer. Mange falske positiver kan være til stede.

- Due Diligence Spørreskjemaer: Brukes til analyse av eksisterende sikkerhetsstandarder i organisasjonen.

Viktigheten av EN it-sikkerhetsrevisjon

- Beskytter de kritiske dataressursene til en organisasjon.

- Holder organisasjonen kompatibel med ulike sikkerhetssertifiseringer.

- Identifiserer sikkerhetsmutthull før hackerne.

- Holder organisasjonen oppdatert med sikkerhetstiltak.

- Identifiserer fysiske sikkerhetsproblemer.

- hjelper med å formulere nye sikkerhetspolicyer for organisasjonen.

- Forbereder organisasjonen for beredskap i tilfelle brudd på cybersikkerhet.

Gjør nettverket ditt til Det tryggeste stedet på Internett

hvordan gjennomføre EN it-sikkerhetsrevisjon for din bedrift?

før du begynner med prosessen med sikkerhetsrevisjoner, er det viktig å bruke riktig sett med verktøy. Kali Linux Er et SLIKT OS som er tilpasset og inneholder en pakke med verktøy for å gjennomføre en sikkerhetsrevisjon. DETTE OPERATIVSYSTEMET kan brukes ved å installere på en egen maskin eller gjøre den nåværende maskinen dual-booted eller på en virtuell maskin. For å installere den på en virtuell maskin, følg denne artikkelen.

når alt er satt, la oss begynne!

Recon Dog

Mens du gjør en black box IT-sikkerhetsrevisjon, er det nødvendig å samle litt informasjon om målet som CMS som brukes, etc. Dette vil bidra til å begrense og målrette de nøyaktige sikkerhetssvakhetene. Recon dog er akkurat det rette verktøyet for dette formålet. Dette verktøyet krever ingen installasjon, så last den ned herfra og begynn å bruke den som et vanlig skript.

Alternativt kan du åpne terminalen Din I Kali og skrive:

git clone https://github.com/s0md3v/ReconDogdette vil lagre det i en katalog som heter ReconDog. Naviger nå til katalogen og kjør den ved hjelp av følgende kommandoer:

cd ReconDogpython dogDeretter åpnes et grensesnitt som ber deg om hvilken type recon du ønsker å utføre. Når du har angitt recon-alternativet, vil det be om måladressen. Etter å ha skrevet det, trykk enter og skanningen starter.

Nmap

Et annet flott verktøy for Å gjennomføre EN it-sikkerhetsrevisjon er Nmap. Den kan brukes til å oppdage åpen port sårbarheter og fingeravtrykk nettverket internt så vel som over internett. For å bruke dette verktøyet, åpne terminalen I Kali og skriv:

nmap -v -sS -A -T4 targetErstatt mål med IP-adressen du ønsker å skanne. Denne kommandoen kjører en skjult skanning mot målet og prøver å oppdage Operativsystemet og dets versjon. For mer hjelp type:

nmap -h

Nikto

Nikto er et annet flott verktøy for å finne sårbarheter i serveren. Bruk den til å oppdage alle typer potensielle server feilkonfigurasjoner. Det genererer imidlertid også mange falske positiver, så de må verifiseres ved å utnytte. For å skanne nettstedet Ditt Med Nikto, åpne terminalen I Kali og skriv:

nikto -h www.your-site.comfor mer hjelp type:

nikto -H

Metasploit Framework

Metasploit er kanskje et av de kraftigste utnyttelsesrammeverk som brukes til å gjennomføre EN it-sikkerhetsrevisjon. Alle potensielle sårbarheter som Oppdages Ved Hjelp Av Nikto, kan kontrolleres Ved Hjelp Av Metasploit, da Det inneholder et stort antall utnyttelser. For å bruke dem, åpne terminalen I Kali og skriv:

msfconsoleDette vil laste Metasploit framework. For videre Bruk Av Metasploit, les denne artikkelen.

er nettstedet ditt ofte hacket? Sikre nettstedet mitt nå!

Xsser

når DU utfører EN it-sikkerhetsrevisjon, er det viktig å se etter vanlige sårbarheter for nettinjeksjon som SQL-injeksjon og skripting på tvers av nettsteder. Til verktøy som brukes til å sjekke FOR xss sårbarheter i nettstedet Ditt Er Xsser. For å bruke den, åpne terminalen I Kali og skriv:

xsser --gtkDette åpner et grafisk grensesnitt som det i bildet nedenfor. Bare sett de nødvendige alternativene og begynn å jakte PÅ XSS bugs!

Sqlmap

for å se Etter sqli-feil på nettstedet ditt, er Det ikke noe bedre verktøy enn Sqlmap. Velg først en parameter du ønsker å teste. Deretter åpner du terminalen i Kali og skriver:

sqlmap -u "www.your-site.com/page?param=1" --dbs --random-agent --batchErstatt URL-delen MED NETTADRESSEN til nettstedet ditt og siden med navnet på siden du vil teste For SQLi og param med parameteren du vil sjekke. Deretter vil denne kommandoen automatisk prøve å utnytte sqli-feil og oppregne databasenavnene til deg. For mer info type:

sqlmap -h

IT security audit service Av Astra

selv om denne artikkelen dekker mange verktøy, er det bare innledende i naturen. Hackere er smartere i disse dager. Derfor, for bedre sikkerhet og unngå den besværlige prosessen med de manuelle sikkerhetsrevisjonene, anbefales det å gå for en profesjonell sikkerhetsrevisjon som kan dekke sårbarhetsvurdering og penetrasjonstesting for en organisasjons fysiske nettverksressurser som brannmurer, rutere etc, integrerte skytjenester, enheter som kameraer og skrivere etc. og til slutt web-applikasjoner.

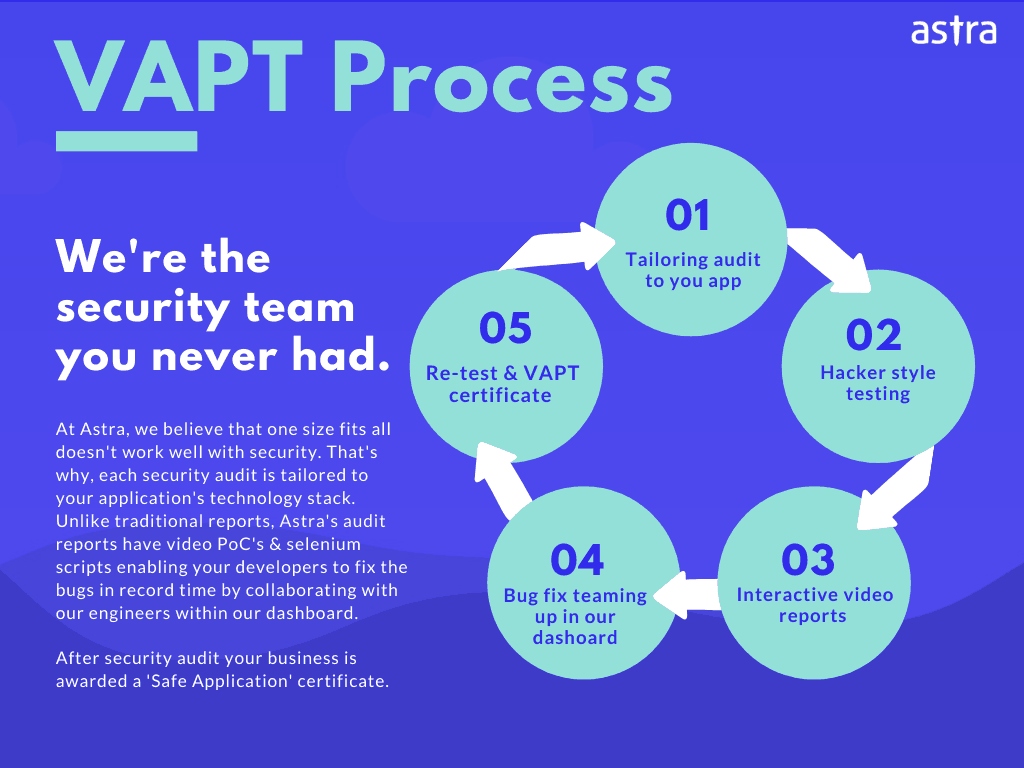

Vi i Astra Security gir en robust it-sikkerhetsrevisjon med mer enn 1250 + aktive sikkerhetstester utført på applikasjoner og nettverk til svært effektive og fleksible prisplaner. I tillegg til Dette sikrer Astras støtteteam at all tvil om sikkerhetsrevisjoner er klar for deg. IT – sikkerhetsrevisjon utført Av Astra kan hjelpe deg med å oppdage:

- nulldagssårbarheter i applikasjoner og nettverk

- OWASP Topp 10 sårbarheter

- SANS Topp 25 sårbarheter

- sikkerhetssvakheter i iot og Blockchain sikkerhetskontroller

- Tekniske & Forretningslogikkfeil

og mye mer..

hvis DU har spørsmål angående IT-sikkerhetsrevisjoner, er du velkommen til å kontakte oss!

la eksperter finne sikkerhetshull i nettskyinfrastrukturen

Vanlige Spørsmål

hva er tidslinjen for It-Sikkerhetsrevisjon?

A: IT – sikkerhetstesting tar 4-5 dager. Rescan tar 2-3 dager etter at du har løst sårbarhetene.

hvor mye KOSTER it-sikkerhetstesting?

A: IT – sikkerhetstesting koster $490 til $ 999 per skanning, avhengig av antall skanninger og planen du er på.

Hvorfor velge Astra Sikkerhetstesting?

A: 1250 + tester, overholdelse av globale sikkerhetsstandarder, intuitivt dashbord med dynamisk visualisering av sårbarheter og deres alvorlighetsgrad, sikkerhetsrevisjon med samtidig reparasjonshjelp, flere rescans, disse er funksjonene som gir Astra en kant over alle konkurrenter.

får jeg også rescans etter at et sikkerhetsproblem er løst?

A: Ja, du får 1-3 rescans basert på Typen Pentesting og planen du velger. Du kan benytte disse søkene innen 30 dager fra den første skanningen er fullført, selv etter at sårbarhetene er løst.