- ¿Qué es un virus de correo electrónico?

- Cómo reconocer un virus de correo electrónico

- ¿Qué puede hacer un virus de correo electrónico?

- Virus de correo electrónico y phishing

- Tipos de virus de correo electrónico

- Ejemplos de virus de correo electrónico conocidos

- Cómo detectar infecciones por virus de correo electrónico

- Cómo prevenir infecciones por virus de correo electrónico

¿Qué es un virus de correo electrónico?

Un virus de correo electrónico consiste en código malicioso distribuido en mensajes de correo electrónico para infectar uno o más dispositivos. Este código malicioso se puede activar de muchas maneras: cuando el destinatario del correo electrónico hace clic en un enlace infectado dentro del mensaje, abre un archivo adjunto infectado o interactúa con el mensaje de alguna otra manera.

Los virus de correo electrónico a menudo se propagan haciendo que el mensaje malicioso se envíe a todos en la libreta de direcciones original de la víctima.

En pocas palabras, un virus de correo electrónico es un código malicioso o un enlace a un código malicioso enviado por correo electrónico. El virus tiene la capacidad de replicarse a sí mismo para que pueda propagarse rápidamente de un dispositivo a otro. Por lo tanto, un virus de correo electrónico no solo puede infectar la computadora de la víctima, sino que también puede infectar las computadoras de todos los que están en la libreta de direcciones de la víctima o aquellos que comparten la misma red.

Hay tres formas principales en que un virus de correo electrónico puede infectar el correo electrónico y la computadora de una víctima:

- a través de un correo electrónico de phishing

- incluido en un archivo adjunto

- incrustado en el cuerpo del correo electrónico

Los virus de correo electrónico a menudo se parecen a archivos ejecutables con extensiones como las siguientes:

- .exe

- .dll

- . com

- .mtd

- .cmd

- .pif

- .scr

- .punto

- .xls

- .xlt

- .docm

Cómo reconocer un virus de correo electrónico

Los diversos tipos de virus de correo electrónico se presentan de manera diferente, por lo que no siempre es posible reconocer cuando un mensaje de correo electrónico contiene un virus.

Algunos correos electrónicos infectados tienen líneas de asunto que no tienen sentido, por ejemplo, contienen texto galimatoso o caracteres especiales extraños, lo que los hace fáciles de detectar. Los otros campos de encabezado y el contenido del cuerpo del correo electrónico también pueden parecer peculiares de alguna manera. En otros casos, el remitente puede ser desconocido para el usuario, lo que puede levantar sospechas al usuario.

Pero otros mensajes de correo electrónico que contienen virus pueden ser más difíciles de identificar para los destinatarios. En tales casos, el agente malicioso puede disfrazar el mensaje para que parezca originarse de un remitente de confianza y / o conocido. Esto es particularmente cierto en las campañas de phishing por correo electrónico llevadas a cabo para ataques de compromiso de correo electrónico de negocios adicionales.

¿Qué puede hacer un virus de correo electrónico?

Un virus de correo electrónico puede causar todo tipo de estragos:

- distribuir y ejecutar ataques de ransomware;

- enlistar el sistema de la víctima en una red de bots;

- bloquear el sistema de la víctima;

- proporcionar a un agente de amenazas acceso remoto al dispositivo de la víctima;

- robar los datos personales de la víctima o destruir sus archivos;

- crear ventanas emergentes no deseadas; o

- agregar el sistema de la víctima a un anuncio malicioso.

Los virus de correo electrónico son especialmente peligrosos ya que pueden recopilar información sobre la víctima without y sus contactos without sin su conocimiento. Usando un medio de ataque encubierto, un virus de correo electrónico puede terminar causando daños masivos en un corto período de tiempo. Para cuando las víctimas se dan cuenta de que hay un problema, a menudo es demasiado tarde para contener el daño.

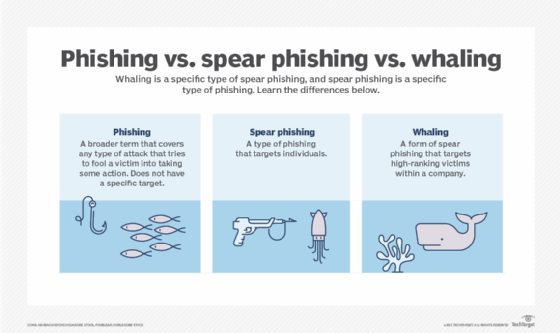

Virus de correo electrónico y phishing

Los virus de correo electrónico a menudo están relacionados con ataques de phishing, en los que los hackers envían mensajes maliciosos que parecen provenir de fuentes legítimas, conocidas o de confianza, como los siguientes:

- banco de la víctima;

- redes sociales;

- sitios de búsqueda en Internet;

- amigos, familiares o compañeros de trabajo; o

- alguien de alto nivel en su empresa, por ejemplo, director ejecutivo.

El objetivo del atacante es engañar a la víctima para que revele información personal y potencialmente valiosa, como su dirección, contraseñas, número de tarjeta de crédito, número de Seguro Social, etc.

Los métodos de ingeniería social, como el spam y los mensajes de correo electrónico llenos de malware, son comúnmente utilizados por los actores de amenazas para infectar los dispositivos de los usuarios con virus de correo electrónico y atacar la red de su organización.

Tipos de virus de correo electrónico

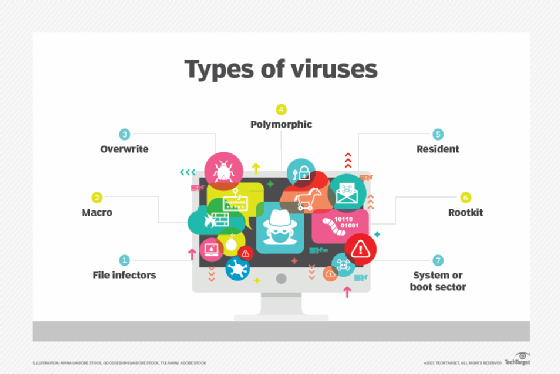

Los virus de correo electrónico pueden adoptar muchas formas diferentes:

- Correo no deseado. El spam de correo electrónico, también conocido como correo electrónico no deseado o no solicitado, generalmente propaga malware a través de enlaces en el mensaje. Estos enlaces, cuando se hace clic, a menudo llevan a la víctima a un sitio web de phishing que roba sus datos o a otros sitios que alojan malware que infecta aún más su dispositivo.

- Virus del sector de arranque. Este virus se dirige al registro maestro de arranque del dispositivo. Puede ser difícil de eliminar y, a menudo, requiere un formato de sistema completo, lo que lo convierte en uno de los tipos de virus de correo electrónico más peligrosos y persistentes.

- Virus multipartito. Este virus puede atacar simultáneamente los archivos ejecutables y el sector de arranque de la computadora víctima. También puede borrar el disco duro o el dispositivo de almacenamiento de estado sólido. A medida que el virus se propaga, ocupa memoria y el usuario recibe múltiples mensajes emergentes que avisan sobre la baja memoria virtual. Esta es una señal de que la computadora está infectada con un virus multipartito.

- Virus residente. Un virus residente se instala inmediatamente en la computadora de la víctima tan pronto como hace clic en un correo electrónico infectado. Incluso si se elimina la fuente de virus principal, el virus persiste en el sistema y, por lo tanto, es difícil de resolver.

- Engaño de virus. Los mensajes falsos de virus contienen una advertencia falsa sobre una amenaza inexistente y, a menudo, indican al destinatario que tome alguna medida, como reenviar la advertencia a todos sus contactos. Estos mensajes son un tipo de virus de correo electrónico diseñado socialmente. Una variante se basa en la estafa telefónica de soporte técnico, en la que un actor malicioso llama a una víctima y le ofrece «ayudar» con un problema que supuestamente descubrió en la computadora de la víctima.

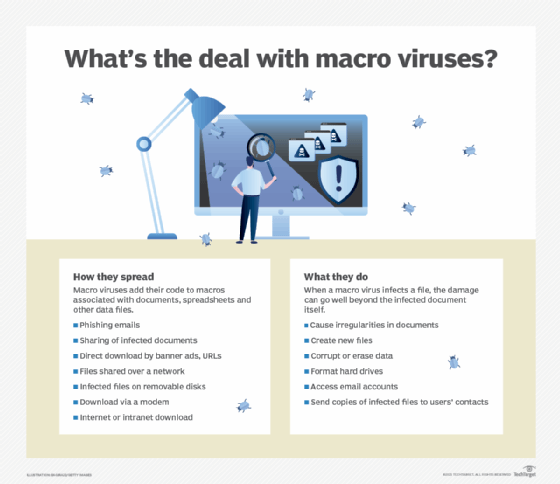

- Virus de macro. Un virus de macro está escrito en un lenguaje de macro utilizado por otros programas de software, especialmente Microsoft Excel y Microsoft Word. Se transmite a través de un mensaje de correo electrónico de phishing que contiene un archivo adjunto malicioso. A medida que los usuarios comparten los documentos infectados con otros, a menudo reenviando el correo electrónico, el virus se propaga e infecta dispositivos adicionales.

- Spambot. Los programas Spambot recopilan direcciones de correo electrónico para crear listas de correo para enviar spam. Aunque generalmente no se distribuyen a través del correo electrónico, son fundamentales para recopilar direcciones de correo electrónico válidas que luego se utilizan para distribuir virus de correo electrónico.

Ejemplos de virus de correo electrónico conocidos

Esta galería de virus de correo electrónico de pícaros fue particularmente destructiva:

- Melissa. Lanzado en 1999, Melissa es uno de los virus de correo electrónico más antiguos. Este virus de macro de rápida propagación se distribuyó como un archivo adjunto de correo electrónico, que, cuando se abrió, deshabilitó muchas salvaguardias en Word 97 y Word 2000. Melissa también resiente el virus a las primeras 50 personas en cada una de las libretas de direcciones de sus víctimas.

- TE QUIERO. En mayo de 2000, el virus de rápida propagación ILOVEYOU cerró los servicios de correo electrónico en varias empresas importantes, incluidas Microsoft y Ford Motor Company. En unos 10 días, ILOOVEYOU afectó a unos 45 millones de usuarios y causó alrededor de0 10 mil millones en daños.

- Mydoom. A principios de 2004, MyDoom envió correo basura spam a través de computadoras infectadas y golpeó a varias compañías tecnológicas, incluidas Microsoft y Google, con un ataque de denegación de servicio distribuido. Infectó entre el 16% y el 25% de los mensajes de correo electrónico en 2004.

- Troyano Gusano de tormenta. Este malware de caballo de Troya se propagó a través de archivos adjuntos infectados en mensajes de correo electrónico que explotaban las preocupaciones de los usuarios sobre las tormentas europeas.

- ransomware CryptoLocker. CryptoLocker, que se propagaba a través de correos electrónicos de phishing y archivos adjuntos maliciosos, cifraba los archivos de las víctimas. Los hackers exigieron un rescate a las víctimas para desbloquear los archivos.

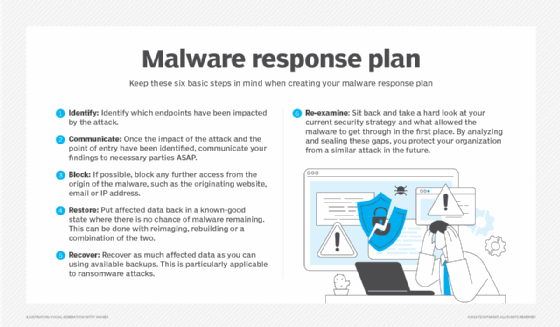

Cómo detectar infecciones por virus de correo electrónico

Los virus de correo electrónico han evolucionado y se han vuelto más peligrosos con el tiempo. Para combatirlos, los métodos de detección también han evolucionado:

- Detección basada en firmas. Cuando se descubre una nueva variante de virus, su firma se agrega a la base de datos de firmas del software antivirus. Este enfoque se sigue utilizando en la actualidad. Sin embargo, tiene algunas limitaciones que permiten a los agentes de amenazas crear virus avanzados que pueden evitar la coincidencia con firmas existentes.

- Heurística. El análisis heurístico consiste en examinar el código en busca de propiedades sospechosas para detectar virus previamente desconocidos y nuevas variantes de virus existentes.

- Protección en tiempo real. Los programas antivirus y antimalware monitorean constantemente los sistemas en busca de actividad sospechosa para proteger los sistemas en tiempo real.

- Detección de Sandbox. Esta técnica de detección basada en el comportamiento ejecuta programas en un entorno virtual y registra sus acciones para determinar si un programa es malicioso.

Cómo prevenir infecciones por virus de correo electrónico

El correo electrónico es una parte indispensable de la vida del trabajador moderno. Si bien no es posible dejar de usar el correo electrónico para evitar los virus del correo electrónico, es posible tomar medidas para evitar convertirse en víctima de tales ataques.

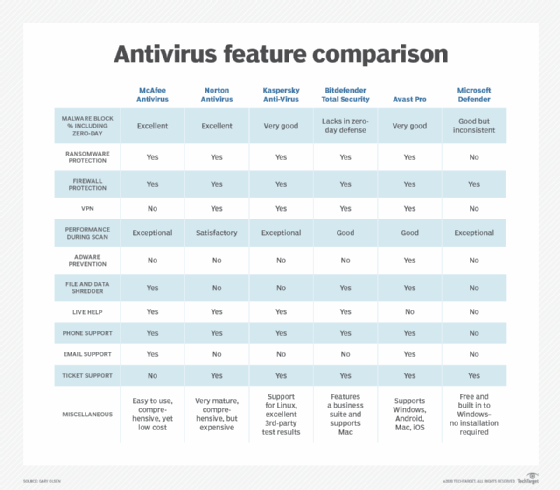

La herramienta preventiva más importante es el software antivirus. Una aplicación antivirus de confianza que se actualiza con las últimas definiciones de virus puede ayudar en gran medida a frustrar los virus de correo electrónico.

Otras formas de evitar que un virus de correo electrónico infecte un dispositivo o red incluyen las siguientes:

- Escanee todos los archivos adjuntos de correo electrónico en busca de malware.

- Tenga cuidado al abrir archivos adjuntos de fuentes desconocidas.

- Evite abrir archivos ejecutables incluidos como adjuntos.

- Actualice y repare regularmente clientes de correo, navegadores web y sistemas operativos.

- Nunca haga clic en enlaces en el cuerpo de los mensajes de correo electrónico.

- Verifique dos veces el nombre del remitente para confirmar que un correo electrónico proviene de una fuente legítima.

- Esté atento a otros signos que puedan indicar correos electrónicos de phishing, como errores gramaticales obvios, archivos adjuntos sospechosos, nombres de dominio extraños, etc.