Vad är ett e-postvirus?

ett e-postvirus består av skadlig kod som distribueras i e-postmeddelanden för att infektera en eller flera enheter. Denna skadliga kod kan aktiveras på många sätt: när e-postmottagaren klickar på en infekterad länk i meddelandet, öppnar en infekterad bilaga eller interagerar med meddelandet på något annat sätt.

e-postvirus sprids ofta genom att det skadliga meddelandet skickas till alla i det ursprungliga offrets adressbok.

enkelt uttryckt är ett e-postvirus en skadlig kod eller en länk till skadlig kod som skickas via e-post. Viruset har förmågan att replikera sig själv så att det snabbt kan spridas från en enhet till en annan. Således kan ett e-postvirus inte bara infektera offrets dator, utan det kan också infektera datorerna för alla i offrets adressbok eller de som delar samma nätverk.

det finns tre primära sätt ett e-postvirus kan infektera ett offers e-post och dator:

- via ett phishing-e-postmeddelande

- ingår i en bilaga

- inbäddad i e-postkroppen

e-postvirus ser ofta ut som körbara filer med tillägg som följande:

- .exe

- .dll

- . com

- .bat

- .cmd

- .pif

- .scr

- .punkt

- .xls

- .xlt

- .docm

hur man känner igen ett e-postvirus

de olika typerna av e-postvirus presenterar sig annorlunda, så det är inte alltid möjligt att känna igen när ett e-postmeddelande innehåller ett virus.

vissa infekterade e-postmeddelanden har ämnesrader som inte är meningsfulla-t.ex. innehåller de gibberish text eller konstiga specialtecken-vilket gör dem lätta att upptäcka. De andra rubrikfälten och kroppsinnehållet i e-postmeddelandet kan också se märkligt ut på något sätt. I andra fall kan avsändaren vara okänd för användaren, vilket kan väcka användarens misstankar.

men andra e-postmeddelanden som innehåller virus kan vara svårare för mottagare att identifiera. I sådana fall kan den illvilliga aktören dölja meddelandet så att det verkar härröra från en betrodd och/eller känd avsändare. Detta gäller särskilt för phishing-kampanjer för e-post som utförs för att ytterligare kompromissattacker för e-post.

vad kan ett e-postvirus göra?

ett e-postvirus kan orsaka all slags förödelse:

- distribuera och utföra ransomware-attacker;

- anlita offrets system till ett botnet;

- krascha offrets system;

- ge en hotaktör fjärråtkomst till offrets enhet;

- stjäla offrets personuppgifter eller förstöra deras filer;

- skapa oönskade popup-fönster; eller

- Lägg till offersystemet i en malvertisement.

e-postvirus är särskilt farliga eftersom de kan samla information om offret-och deras kontakter-utan deras vetskap. Med hjälp av ett sådant hemligt sätt att attackera kan ett e-postvirus sluta orsaka massiva skador på kort tid. När offren inser att det finns ett problem är det ofta för sent att begränsa skadan.

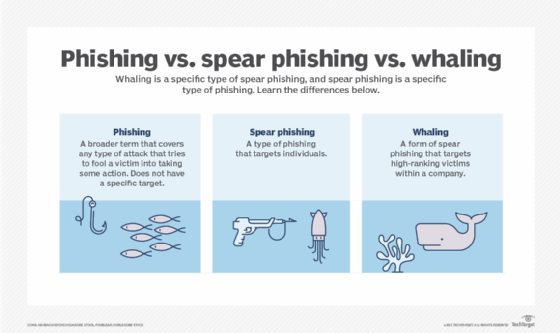

e-postvirus och phishing

e-postvirus är ofta kopplade till phishing-attacker, där hackare skickar ut skadliga meddelanden som ser ut som om de härstammar från legitima, kända eller betrodda källor, till exempel följande:

- offrets bank;

- sociala medier;

- webbplatser för sökning på internet;

- vänner, släktingar eller medarbetare; eller

- någon högt upp i sitt företag, t.ex. verkställande direktör.

angriparens mål är att lura offret att avslöja personlig och potentiellt värdefull information, såsom adress, lösenord, kreditkortsnummer, personnummer etc.

socialtekniska metoder, som skräppost och malware-fyllda e-postmeddelanden, används ofta av hotaktörer för att infektera användarenheter med e-postvirus och att attackera organisationens nätverk.

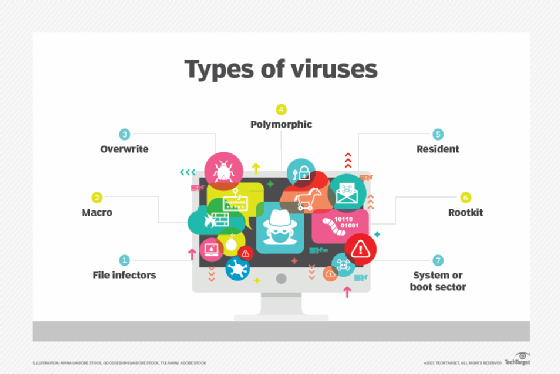

typer av e-postvirus

e-postvirus kan ta många olika former:

- e-post spam. E-postspam, även känd som oönskad eller oönskad e-post, sprider vanligtvis skadlig kod via länkar i meddelandet. Dessa länkar, när de klickas, tar ofta offret till en phishing-webbplats som stjäl deras data eller till andra webbplatser som är värd för skadlig kod som ytterligare infekterar deras enhet.

- Boot sektor virus. Detta virus riktar sig till enhetens master boot record. Det kan vara svårt att ta bort och kräver ofta ett fullständigt systemformat, vilket gör det till en av de farligaste och ihållande typerna av e-postvirus.

- Multipartite virus. Detta virus kan samtidigt attackera offret datorns körbara filer och boot sektorn. Det kan också torka ut hårddisken eller solid state-lagringsenheten. När viruset sprider sig tar det upp minne och användaren får flera popup-meddelanden som ger råd om lågt virtuellt minne. Detta är ett tecken på att datorn är infekterad med ett multipartsvirus.

- bosatt virus. Ett bosatt virus installerar sig omedelbart på offrets dator så snart de klickar på ett infekterat e-postmeddelande. Även om den primära viruskällan tas bort kvarstår viruset i systemet och är därför svårt att lösa.

- Virus Bluff. Virus hoax meddelanden innehåller en falsk varning om en obefintlig hot och ofta instruera mottagaren att vidta vissa åtgärder, såsom vidarebefordran av varningen till alla sina kontakter. Dessa meddelanden är en typ av socialt konstruerad e-postvirus. En variant bygger på teknisk support telefon bluff, där en skadlig skådespelare kallar ett offer och erbjuder sig att ”hjälpa” dem med ett problem som de påstås upptäckt på offrets dator.

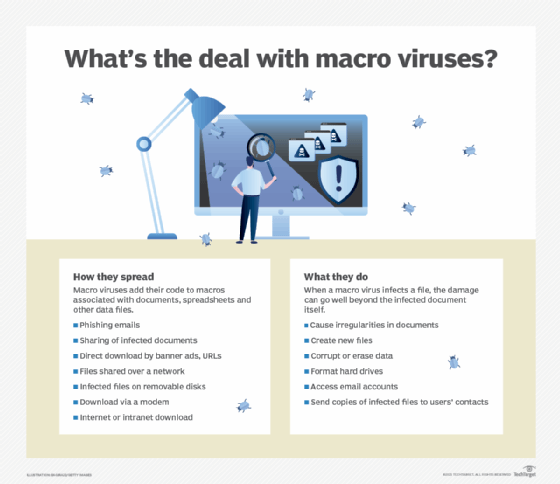

- makrovirus. Ett makrovirus är skrivet på ett makrospråk som används av andra program, särskilt Microsoft Excel och Microsoft Word. Det överförs via ett phishing – e-postmeddelande som innehåller en skadlig bilaga. Eftersom användare delar de infekterade dokumenten med andra, ofta genom att vidarebefordra e-postmeddelandet, sprider viruset och infekterar ytterligare enheter.

- Spambot. Spambot-program skördar e-postadresser för att bygga e-postlistor för att skicka spam. Även om de vanligtvis inte distribueras via e-post, är de avgörande för att samla in giltiga e-postadresser som sedan används för att distribuera e-postvirus.

exempel på välkända e-postvirus

detta rogues galleri med e-postvirus var särskilt destruktivt:

- Melissa. Melissa släpptes 1999 och är ett av de äldsta e-postvirusen. Detta snabbspridande makrovirus distribuerades som en e-postbilaga, som, när den öppnades, inaktiverade många skyddsåtgärder i Word 97 och Word 2000. Melissa ogillar också viruset till de första 50 personerna i vart och ett av sina offers adressböcker.

- ILOVEYOU. I maj 2000 stängde det snabbt spridande ILOVEYOU-viruset e-posttjänster i flera stora företag, inklusive Microsoft och Ford Motor Company. På cirka 10 dagar påverkade ILOVEYOU cirka 45 miljoner användare och orsakade cirka 10 miljarder dollar i skador.

- Mydoom. I början av 2004 skickade MyDoom skräppost via infekterade datorer och slog flera teknikföretag, inklusive Microsoft och Google, med en distribuerad denial-of-service-attack. Det infekterade 16% till 25% av e-postmeddelandena 2004.

- Storm mask trojansk häst. Denna trojanska häst malware sprids genom infekterade bilagor i e-postmeddelanden som utnyttjade användarnas oro Europeiska stormar.

- CryptoLocker ransomware. CryptoLocker, som sprids via phishing-e-post och skadliga bilagor, krypterade offrens filer. Hackarna krävde sedan en lösen från offren för att låsa upp filerna.

hur man upptäcker e-postvirusinfektioner

e-postvirus har utvecklats och blivit farligare med tiden. För att bekämpa dem har detekteringsmetoder också utvecklats:

- signaturbaserad detektering. När en ny virusvariant upptäcks läggs dess signatur till i antivirusprogrammets signaturdatabas. Detta tillvägagångssätt används fortfarande idag. Det har dock vissa begränsningar som gör det möjligt för hotaktörer att skapa avancerade virus som kan undvika matchning med befintliga signaturer.

- heuristik. Heuristisk analys innebär att man undersöker kod för misstänkta egenskaper för att upptäcka tidigare okända virus och nya varianter av befintliga virus.

- realtidsskydd. Antivirus-och antimalware-program övervakar ständigt system för misstänkt aktivitet för att skydda systemen i realtid.

- sandlåda upptäckt. Denna beteendebaserade detekteringsteknik kör program i en virtuell miljö och loggar deras åtgärder för att avgöra om ett program är skadligt.

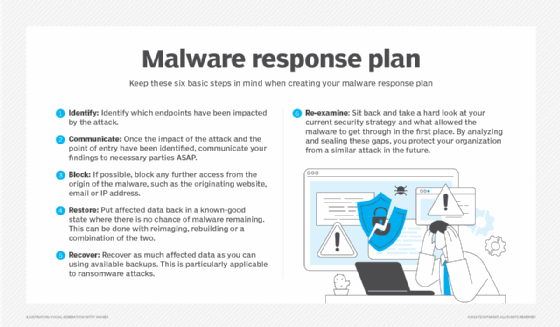

hur man förhindrar e-postvirusinfektioner

e-post är en oumbärlig del av den moderna arbetarens liv. Även om det inte är möjligt att sluta använda e-post för att undvika e-postvirus, är det möjligt att vidta åtgärder för att undvika att bli offer för sådana attacker.

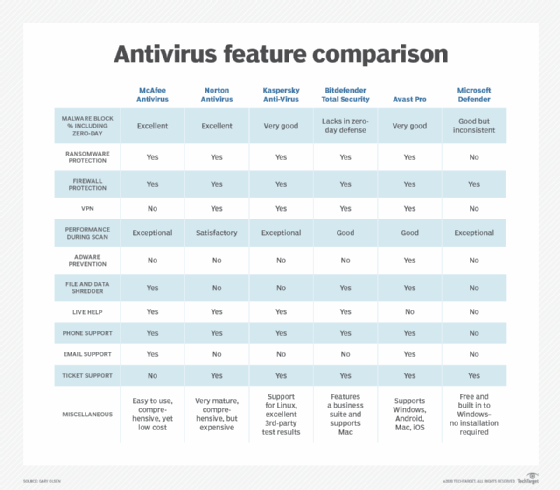

det viktigaste förebyggande verktyget är antivirusprogram. En betrodd antivirusapp som är uppdaterad med de senaste virusdefinitionerna kan gå långt mot att motverka e-postvirus.

andra sätt att förhindra att ett e-postvirus infekterar en enhet eller ett nätverk inkluderar följande:

- skanna alla e-postbilagor efter skadlig kod.

- var försiktig med att öppna bilagor från okända källor.

- Undvik att öppna körbara filer som ingår som bilagor.

- regelbundet uppdatera och patch e-postklienter, webbläsare och operativsystem.

- klicka aldrig på länkar i e-postmeddelandena.

- dubbelkolla avsändarens namn för att bekräfta att ett e-postmeddelande kommer från en legitim källa.

- se upp för andra tecken som kan indikera phishing-e-postmeddelanden, till exempel uppenbara grammatiska fel, misstänkta bilagor, konstiga domännamn etc.