Che cos’è un email virus?

Un virus e-mail è costituito da codice dannoso distribuito nei messaggi di posta elettronica per infettare uno o più dispositivi. Questo codice dannoso può essere attivato in numerosi modi: quando il destinatario dell’e-mail fa clic su un collegamento infetto all’interno del messaggio, apre un allegato infetto o interagisce con il messaggio in qualche altro modo.

Virus e-mail spesso si diffondono causando il messaggio dannoso da inviare a tutti nella rubrica della vittima originale.

In poche parole, un virus e-mail è un codice dannoso o un link al codice dannoso inviato via e-mail. Il virus ha la capacità di replicarsi in modo che possa diffondersi rapidamente da un dispositivo all’altro. Pertanto, un virus e-mail non solo può infettare il computer della vittima, ma può anche infettare i computer di tutti nella rubrica della vittima o quelli che condividono la stessa rete.

Esistono tre modi principali in cui un virus e-mail può infettare l’e-mail e il computer di una vittima:

- tramite un’e-mail di phishing

- incluso in un allegato

- incorporato nel corpo dell’e-mail

I virus delle e-mail spesso sembrano file eseguibili con estensioni come le seguenti:

- .exe

- .dll

- .com

- .bat

- .cmd

- .pif

- .scr

- .punto

- .xls

- .xlt

- .docm

Come riconoscere un virus email

I vari tipi di virus email si presentano in modo diverso, quindi non è sempre possibile riconoscere quando un messaggio email contiene un virus.

Alcune e-mail infette hanno righe oggetto che non hanno senso-ad esempio, contengono testo incomprensibile o strani caratteri speciali-che li rende facili da individuare. Anche gli altri campi di intestazione e il contenuto del corpo dell’e-mail possono sembrare peculiari in qualche modo. In altri casi, il mittente potrebbe essere sconosciuto all’utente, il che potrebbe sollevare il sospetto dell’utente.

Ma altri messaggi email contenenti virus possono essere più difficili da identificare per i destinatari. In questi casi, l’attore malintenzionato può mascherare il messaggio in modo che sembri provenire da un mittente attendibile e/o noto. Ciò è particolarmente vero per le campagne di phishing e-mail effettuate per ulteriori attacchi di compromesso e-mail aziendali.

Cosa può fare un virus email?

Un virus e-mail può causare tutti i tipi di caos:

- distribuire ed eseguire attacchi ransomware;

- arruolare il sistema della vittima in una botnet;

- crash del sistema della vittima;

- fornire un attore minaccia con accesso remoto al dispositivo della vittima;

- rubare i dati personali della vittima o distruggere i loro file;

- creare pop-up indesiderati; o

- aggiungere il sistema vittima a un malvertisement.

I virus e-mail sono particolarmente pericolosi in quanto possono raccogliere informazioni sulla vittima-e sui loro contatti-a loro insaputa. Utilizzando un tale mezzo segreto di attacco, un virus e-mail può finire per causare danni enormi in un breve periodo di tempo. Quando le vittime si rendono conto che c’è un problema, spesso è troppo tardi per contenere il danno.

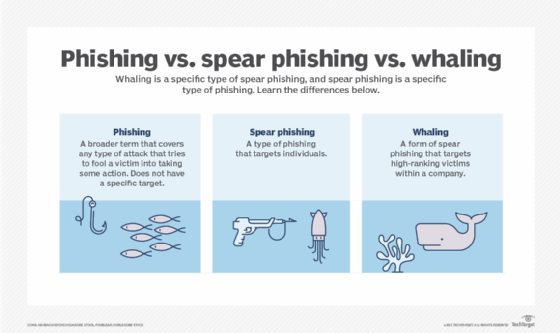

e-Mail, virus e phishing

virus di e-Mail sono spesso collegati con gli attacchi di phishing, in cui gli hacker di inviare i messaggi malevoli che appaiono come se essi sono originati da legittimi, noti o fonti attendibili, come il seguente:

- la vittima della banca;

- social media;

- internet di ricerca di siti;

- amici, parenti o colleghi di lavoro; o

- qualcuno in alto nella loro azienda, ad esempio, amministratore delegato.

L’obiettivo dell’attaccante è quello di ingannare la vittima a rivelare informazioni personali e potenzialmente preziose, come il loro indirizzo, password, numero di carta di credito, numero di previdenza sociale, ecc.

I metodi di social engineering, come lo spam e i messaggi e-mail pieni di malware, sono comunemente usati dagli attori delle minacce per infettare i dispositivi degli utenti con virus e-mail e per attaccare la rete della loro organizzazione.

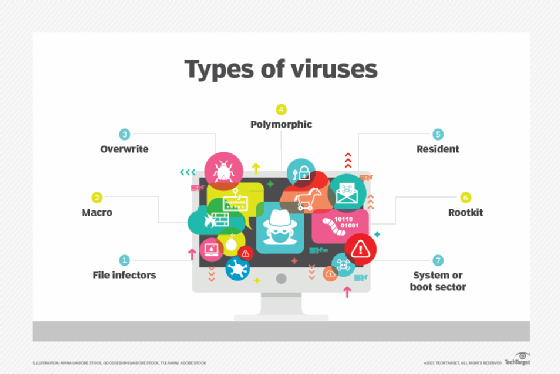

Tipi di virus email

I virus email possono assumere molte forme diverse:

- Email spam. Lo spam e-mail, noto anche come e-mail indesiderate o non richieste, di solito diffonde malware attraverso i link nel messaggio. Questi link, quando si fa clic, spesso portano la vittima a un sito Web di phishing che ruba i loro dati o ad altri siti che ospitano malware che infettano ulteriormente il loro dispositivo.

- Virus del settore di avvio. Questo virus si rivolge master boot record del dispositivo. Può essere difficile da rimuovere e spesso richiede un formato di sistema completo, che lo rende uno dei tipi più pericolosi e persistenti di virus e-mail.

- Virus multipartitico. Questo virus può attaccare contemporaneamente i file eseguibili del computer vittima e il settore di avvio. Può anche spazzare via il disco rigido o il dispositivo di archiviazione a stato solido. Man mano che il virus si diffonde, occupa memoria e l’utente riceve più messaggi pop-up che avvisano della scarsa memoria virtuale. Questo è un segno che il computer è infetto da un virus multipartito.

- Virus residente. Un virus residente si installa immediatamente sul computer della vittima non appena fanno clic su un’e-mail infetta. Anche se la fonte primaria del virus viene rimosso, il virus persiste nel sistema ed è, quindi, difficile da risolvere.

- Virus bufala. Virus messaggi bufala contengono un falso avviso su una minaccia inesistente e spesso istruire il destinatario a prendere qualche azione, come l’inoltro dell’avviso a tutti i loro contatti. Questi messaggi sono un tipo di virus e-mail socialmente ingegnerizzati. Una variante si basa sulla truffa del telefono di supporto tecnico, in cui un attore malintenzionato chiama una vittima e si offre di “aiutarli” con un problema che presumibilmente hanno scoperto sul computer della vittima.

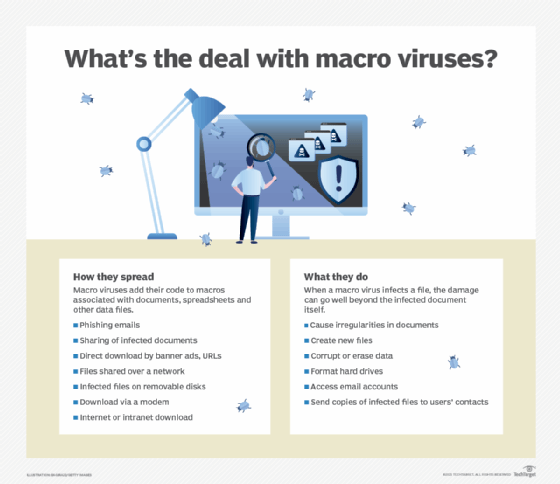

- Macro virus. Un virus macro è scritto in un linguaggio macro utilizzato da altri programmi software, in particolare Microsoft Excel e Microsoft Word. Viene trasmesso attraverso un messaggio e-mail di phishing contenente un allegato dannoso. Come gli utenti condividono i documenti infetti con gli altri, spesso inoltrando l’e-mail, il virus si diffonde e infetta dispositivi aggiuntivi.

- Spambot. Programmi Spambot raccogliere indirizzi e-mail per costruire mailing list per l’invio di spam. Anche se di solito non sono distribuiti tramite e-mail, sono strumentali nella raccolta di indirizzi e-mail validi che vengono poi utilizzati per distribuire virus e-mail.

Esempi di virus e-mail ben noti

Questa galleria di virus e-mail dei ladri è stata particolarmente distruttiva:

- Melissa. Rilasciato nel 1999, Melissa è uno dei più antichi virus di posta elettronica. Questo virus macro a rapida diffusione è stato distribuito come allegato e-mail, che, una volta aperto, disabilitato molte garanzie in Word 97 e Word 2000. Melissa anche risentirsi il virus alle prime 50 persone in ciascuna delle sue vittime’ rubriche.

- ILOVEYOU. Nel maggio 2000, il virus ILOVEYOU a rapida diffusione ha interrotto i servizi di posta elettronica in diverse grandi imprese, tra cui Microsoft e Ford Motor Company. In circa 10 giorni, ILOVEYOU ha colpito circa 45 milioni di utenti e ha causato circa damages 10 miliardi di danni.

- Mydoom. All’inizio del 2004, MyDoom ha inviato spam posta indesiderata attraverso i computer infetti e ha colpito diverse aziende tecnologiche, tra cui Microsoft e Google, con un attacco distributed denial-of-service. Ha infettato dal 16% al 25% dei messaggi e-mail nel 2004.

- Tempesta verme Cavallo di Troia. Questo malware cavallo di Troia si diffuse attraverso allegati infetti nei messaggi di posta elettronica che sfruttavano le preoccupazioni degli utenti sulle tempeste europee.

- CryptoLocker ransomware. CryptoLocker, che si diffondono tramite e-mail di phishing e allegati dannosi, crittografati i file delle vittime. Gli hacker poi chiesto un riscatto dalle vittime per sbloccare i file.

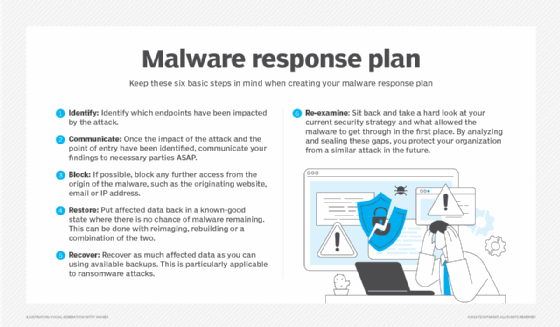

Come rilevare le infezioni da virus e-mail

I virus e-mail si sono evoluti e diventano più pericolosi nel tempo. Per combatterli, anche i metodi di rilevamento si sono evoluti:

- Rilevamento basato sulla firma. Quando viene scoperta una nuova variante di virus, la sua firma viene aggiunta al database delle firme del software antivirus. Questo approccio è ancora in uso oggi. Tuttavia, presenta alcune limitazioni che consentono agli attori delle minacce di creare virus avanzati che possono evitare la corrispondenza con le firme esistenti.

- Euristica. L’analisi euristica comporta l’esame del codice per le proprietà sospette per rilevare virus precedentemente sconosciuti e nuove varianti di virus esistenti.

- Protezione in tempo reale. Programmi antivirus e antimalware monitorano costantemente i sistemi per attività sospette per proteggere i sistemi in tempo reale.

- Rilevamento sandbox. Questa tecnica di rilevamento basata sul comportamento esegue i programmi in un ambiente virtuale e registra le loro azioni per determinare se un programma è dannoso.

Come prevenire le infezioni da virus e-mail

E-mail è una parte indispensabile della vita del lavoratore moderno. Anche se non è possibile smettere di usare e-mail per evitare virus e-mail, è possibile adottare misure per evitare di diventare vittima di tali attacchi.

Lo strumento preventivo più importante è il software antivirus. Un’app antivirus affidabile aggiornata con le ultime definizioni dei virus può fare molto per contrastare i virus delle e-mail.

Altri modi per impedire a un virus email di infettare un dispositivo o una rete sono i seguenti:

- Eseguire la scansione di tutti gli allegati di posta elettronica per il malware.

- Fai attenzione ad aprire allegati da fonti sconosciute.

- Evitare di aprire file eseguibili inclusi come allegati.

- Aggiorna e patch regolarmente client di posta, browser web e sistemi operativi.

- Non fare mai clic sui link nel corpo dei messaggi di posta elettronica.

- Ricontrolla il nome del mittente per confermare che un’email proviene da una fonte legittima.

- Cerca altri segni che potrebbero indicare email di phishing, come ovvi errori grammaticali, allegati sospetti, nomi di dominio strani, ecc.