o que é um token de segurança?

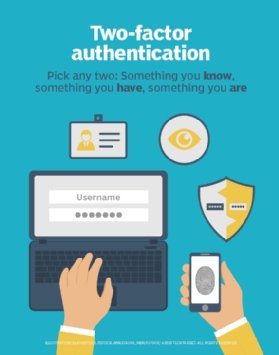

um token de segurança é um dispositivo físico ou digital que fornece autenticação de dois fatores (2FA) para um usuário provar sua identidade em um processo de login. É normalmente usado como uma forma de identificação para acesso físico ou como um método de acesso ao sistema de computador. O token pode ser um item ou um cartão que exibe ou contém informações de segurança sobre um usuário e pode ser verificado pelo sistema.

os tokens de segurança podem ser usados no lugar ou além de senhas tradicionais. Eles são mais comumente usados para acessar redes de computadores, mas também podem proteger o acesso físico a edifícios e atuar como assinaturas eletrônicas para documentos.

como funcionam os tokens de segurança?

um token de segurança fornece autenticação para acessar um sistema por meio de qualquer dispositivo que gere uma senha. Isso pode incluir um cartão inteligente, Uma Chave De Barramento Serial Universal, um dispositivo móvel ou um cartão de identificação por radiofrequência. O dispositivo gera uma nova senha toda vez que é usada, portanto, um token de segurança pode ser usado para fazer login em um computador ou rede privada virtual digitando a senha gerada pelo token no prompt.

a tecnologia de token de segurança é baseada no uso de um dispositivo que gera um número aleatório, criptografa e envia para um servidor com informações de autenticação do Usuário. O servidor então envia de volta uma resposta criptografada que só pode ser descriptografada pelo dispositivo. O dispositivo é reutilizado para cada autenticação, portanto, o servidor não precisa armazenar nenhuma informação de nome de usuário ou senha, com a intenção de tornar o sistema menos vulnerável a hackers.

Tipos de tokens de segurança

Vários tipos de tokens de segurança são usados para proteger uma variedade de ativos e aplicações. Estes incluem o seguinte:

- senhas únicas (OTPs). Uma forma de token de segurança digital, OTPs são válidos para apenas uma sessão de login, o que significa que eles são usados uma vez e nunca mais. Após o uso inicial, o servidor de autenticação é notificado de que o OTP não deve ser reutilizado. OTPs são normalmente gerados usando um algoritmo criptográfico a partir de uma chave secreta compartilhada composta por dois elementos de dados únicos e aleatórios. Um elemento é um identificador de sessão aleatória e o outro é uma chave secreta.

- tokens desconectados. Esta é uma forma de token de segurança digital que não se conecta física ou logicamente a um computador. O dispositivo pode gerar um OTP ou outras credenciais. Um aplicativo de desktop que envia uma mensagem de texto para um celular, que o Usuário deve inserir no login, está usando um token desconectado.

- tokens conectados. Um token conectado é um objeto físico que se conecta diretamente a um computador ou sensor. O dispositivo lê o token conectado e concede ou nega acesso. YubiKey é um exemplo de token conectado.

- tokens sem contato. Tokens sem contato formam uma conexão lógica com um computador sem exigir uma conexão física. Esses tokens se conectam ao sistema sem fio e concedem ou negam acesso por meio dessa conexão. Por exemplo, o Bluetooth é frequentemente usado como um método para estabelecer uma conexão com um token sem contato.

- tokens de software de logon único (SSO). Os tokens de software SSO armazenam informações digitais, como um nome de usuário ou senha. Eles permitem que pessoas que usam vários sistemas de computador e vários serviços de rede façam login em cada sistema sem precisar se lembrar de vários nomes de usuário e senhas.

- tokens programáveis. Um token de segurança programável gera repetidamente um código exclusivo válido por um período de tempo especificado, geralmente 30 segundos, para fornecer acesso ao usuário. Por exemplo, o Amazon Web Services Security Token Service é um aplicativo que gera códigos 2FA necessários para que os administradores de tecnologia da informação acessem alguns recursos da Nuvem AWS.

vantagens do token de segurança

embora seja verdade que senhas e IDs de usuário ainda são a forma de autenticação mais usada, os tokens de segurança são uma opção mais segura para proteger redes e sistemas digitais. O problema com senhas e IDs de usuário é que eles nem sempre são seguros. Os agentes de ameaças continuam a refinar métodos e ferramentas para quebrar senhas, tornando as senhas vulneráveis. Os dados de senha também podem ser acessados ou roubados em uma violação de dados. Além disso, as senhas geralmente são fáceis de adivinhar, geralmente porque são baseadas em informações pessoais facilmente detectáveis.

os tokens de segurança, por outro lado, usam um identificador físico ou digital exclusivo para o usuário. A maioria das formas é relativamente fácil de usar e conveniente.

vulnerabilidades de token de segurança

embora os tokens de segurança ofereçam uma variedade de vantagens para usuários e organizações, eles também podem introduzir desvantagens. A principal desvantagem dos tokens de segurança física é que eles estão sujeitos a perda e roubo. Por exemplo, um token de segurança pode ser perdido durante uma viagem ou roubado por uma parte não autorizada. Se um token de segurança for perdido ou roubado, ele deve ser desativado e substituído. Enquanto isso, um usuário não autorizado na posse do token pode ser capaz de acessar informações e sistemas privilegiados.