Prerrequisito: Introducción a Wireshark

Este artículo presentará los métodos de captura y análisis de paquetes. También introducirá algunas herramientas avanzadas que se utilizan para aumentar la eficiencia durante la captura y el análisis.

¿Por qué husmear?

Si tiene experiencia previa con sistemas de seguridad, no puede enfatizar lo suficiente la importancia del reconocimiento. Y si eres nuevo, solo debes saber que es muy importante. El rastreo de paquetes es una forma esencial de reconocimiento de red, así como de monitoreo. Es igualmente útil para estudiantes y profesionales de TI.

Wireshark captura los datos que entran o pasan por las NIC de su dispositivo mediante una biblioteca de captura de paquetes subyacente. De forma predeterminada, Wireshark solo captura datos en el dispositivo, pero puede capturar casi todos los datos en su LAN si se ejecuta en modo promiscuo. Actualmente, Wireshark utiliza la biblioteca de captura de paquetes de NMAP (llamada npcap).

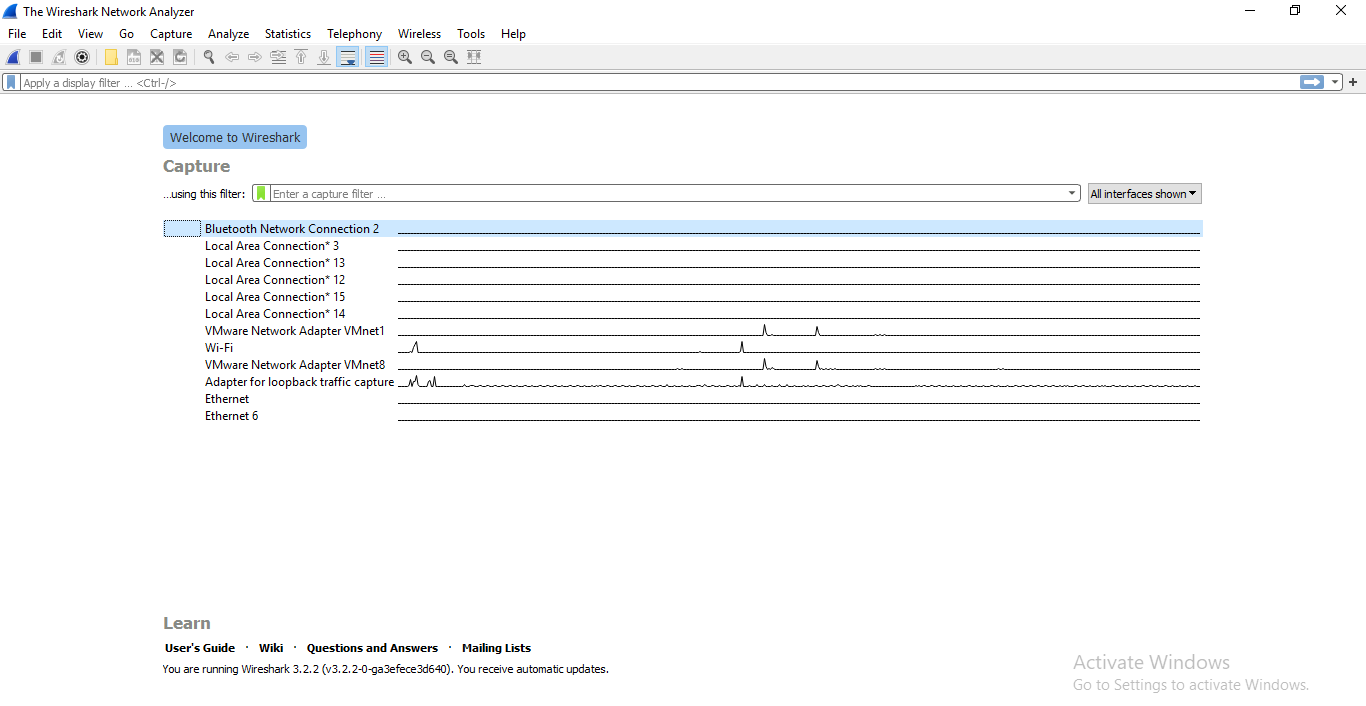

Ponerse en marcha: Después de iniciar la instalación Wireshark, apruebe los privilegios de administrador o superusuario y se le presentará una ventana que se ve así:

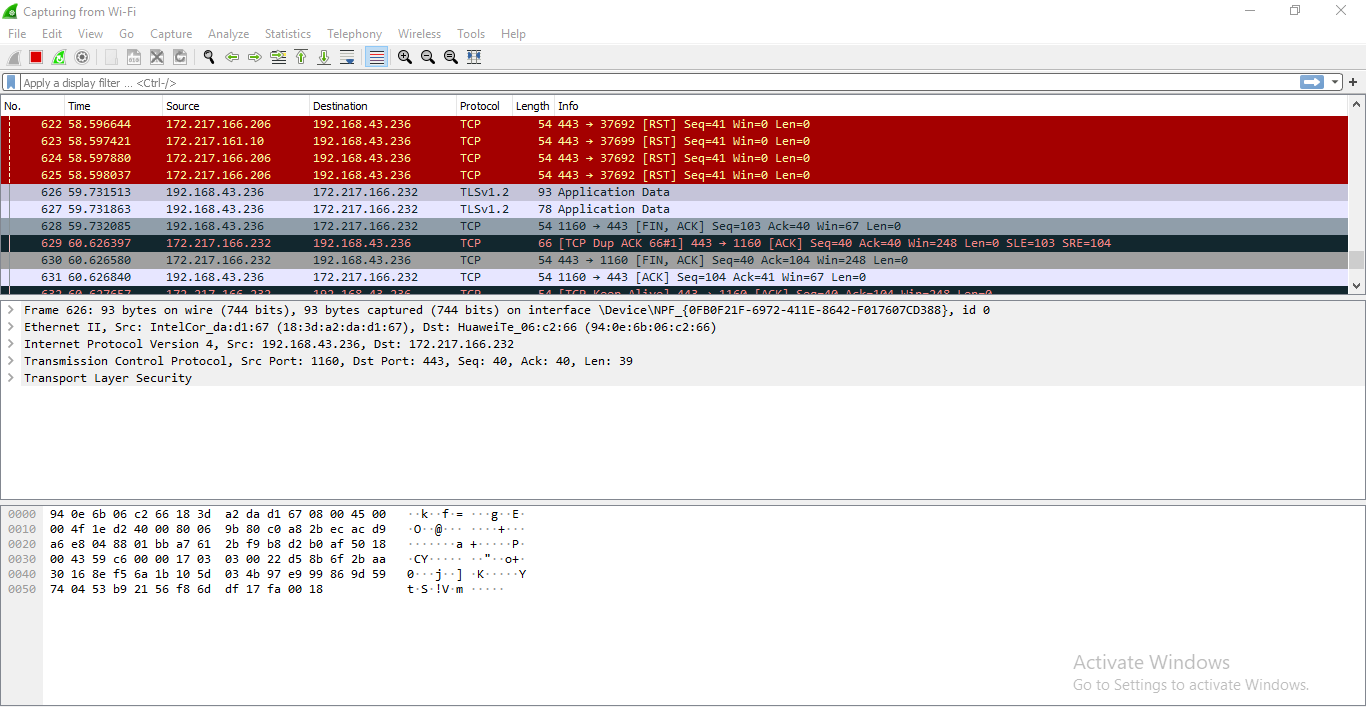

Esta ventana muestra las interfaces de su dispositivo. Para comenzar a olfatear, seleccione una interfaz y haga clic en el icono de atún rojo en la parte superior izquierda. La pantalla de captura de datos tiene tres paneles. El panel superior muestra el tráfico en tiempo real, el del medio muestra información sobre el paquete elegido y el panel inferior muestra los datos sin procesar del paquete. El panel superior muestra la dirección de destino de la dirección de origen(IPv4 o IPv6), los puertos de origen y de destino, el protocolo al que pertenece el paquete e información adicional sobre el paquete.

Dado que hay muchos paquetes que entran y salen cada segundo, mirar todos ellos o buscar un tipo de paquetes será tedioso. Esta es la razón por la que se proporcionan filtros de paquetes. Los paquetes se pueden filtrar en función de muchos parámetros, como la dirección IP, el número de puerto o el protocolo, a nivel de captura o de visualización. Como es obvio, un filtro de nivel de visualización no afectará a los paquetes que se capturan.

Algunos de los filtros de captura generales son:

- host( captura el tráfico a través de un único destino)

- net (captura el tráfico a través de una red o subred). «net «puede tener el prefijo» src «o» dst » para indicar si los datos provienen o van a los hosts de destino.)

- puerto (captura el tráfico a través de o desde un puerto). «port «puede tener el prefijo» src «o» dst » para indicar si los datos provienen o van al puerto de destino.

- «y», «no» y «o» conectivos lógicos.(Se utiliza para combinar varios filtros).

Hay algunos filtros más básicos y se pueden combinar de manera muy creativa. Otra gama de filtros, los filtros de visualización, se utilizan para crear abstracción de los datos capturados. Estos ejemplos básicos deben proporcionar una idea básica de su sintaxis:

- tcp.puerto==80/udp.puerto = = X muestra el tráfico tcp / udp en el puerto X.

- http.solicitud.el URI coincide con «parámetro = valor shows» muestra paquetes que son solicitudes HTTP a nivel de capa de aplicación y su URI termina con un parámetro con algún valor.

- El conectivo lógico y o y no funcionan aquí también.

- ip.src = = 192.168.0.0 / 16 e ip.dst = = 192.168.0.0 / 16 mostrará el tráfico hacia y desde estaciones de trabajo y servidores.

También hay un concepto de reglas para colorear. Cada protocolo/puerto / otro elemento se proporciona un color único para que sea fácilmente visible para un análisis rápido. Más detalles sobre las reglas de color aquí

Los complementos son piezas adicionales de códigos que se pueden incrustar en el Wireshark nativo. Ayuda de plugins en el análisis por:

- Mostrar estadísticas e información específica de parámetros.

- Manejo de archivos de captura y problemas relacionados con sus formatos.

- Colaborar con otras herramientas y marcos para configurar una solución de monitoreo de red todo en uno.

Con la capacidad básica de ver todo el tráfico que pasa por su dispositivo o en su LAN y las herramientas y complementos para ayudarlo en el análisis, puede hacer muchas cosas con su dispositivo. Como:

- Solución de problemas de conectividad a Internet con su dispositivo o WiFi.

- Monitorear su dispositivo en busca de tráfico no deseado que pueda indicar una infección de malware.

- Probar el funcionamiento de su aplicación que implique redes.

- Usarlo para entender cómo funcionan las redes informáticas.