Was ist ein Sicherheitstoken?

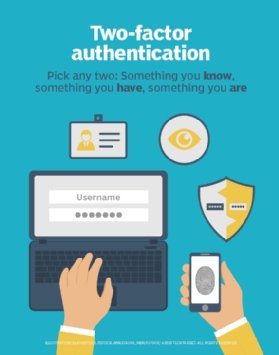

Ein Sicherheitstoken ist ein physisches oder digitales Gerät, das einem Benutzer die Zwei-Faktor-Authentifizierung (2FA) bietet, um seine Identität in einem Anmeldevorgang nachzuweisen. Es wird typischerweise als eine Form der Identifikation für den physischen Zugriff oder als eine Methode des Computersystemzugriffs verwendet. Das Token kann ein Element oder eine Karte sein, die Sicherheitsinformationen über einen Benutzer anzeigt oder enthält und vom System überprüft werden kann.

Sicherheitstoken können anstelle oder zusätzlich zu herkömmlichen Passwörtern verwendet werden. Sie werden am häufigsten für den Zugriff auf Computernetzwerke verwendet, können aber auch den physischen Zugang zu Gebäuden sichern und als elektronische Signaturen für Dokumente dienen.

Wie funktionieren Sicherheitstoken?

Ein Sicherheitstoken bietet Authentifizierung für den Zugriff auf ein System über jedes Gerät, das ein Kennwort generiert. Dies kann eine Smartcard, einen universellen seriellen Busschlüssel, ein mobiles Gerät oder eine Radiofrequenz-Identifikationskarte umfassen. Das Gerät generiert bei jeder Verwendung ein neues Kennwort, sodass ein Sicherheitstoken zum Anmelden bei einem Computer oder einem virtuellen privaten Netzwerk verwendet werden kann, indem das vom Token generierte Kennwort in die Eingabeaufforderung eingegeben wird.

Die Sicherheitstoken-Technologie basiert auf der Verwendung eines Geräts, das eine Zufallszahl generiert, verschlüsselt und mit Benutzerauthentifizierungsinformationen an einen Server sendet. Der Server sendet dann eine verschlüsselte Antwort zurück, die nur vom Gerät entschlüsselt werden kann. Das Gerät wird für jede Authentifizierung wiederverwendet, sodass der Server keine Benutzernamen- oder Kennwortinformationen speichern muss, um das System weniger anfällig für Hacking zu machen.

Arten von Sicherheitstoken

Mehrere Arten von Sicherheitstoken werden verwendet, um eine Vielzahl von Assets und Anwendungen zu sichern. Dazu gehören die folgenden:

- Einmalpasswörter (OTPs). OTPs sind eine Form von digitalem Sicherheitstoken und nur für eine Anmeldesitzung gültig, dh sie werden einmal und nie wieder verwendet. Nach der ersten Verwendung wird der Authentifizierungsserver benachrichtigt, dass das OTP nicht wiederverwendet werden soll. OTPs werden typischerweise unter Verwendung eines kryptografischen Algorithmus aus einem gemeinsamen geheimen Schlüssel generiert, der aus zwei eindeutigen und zufälligen Datenelementen besteht. Ein Element ist eine zufällige Sitzungskennung und das andere ist ein geheimer Schlüssel.

- Getrennte Token. Hierbei handelt es sich um eine Form von digitalem Sicherheitstoken, das keine physische oder logische Verbindung zu einem Computer herstellt. Das Gerät kann ein OTP oder andere Anmeldeinformationen generieren. Eine Desktop-Anwendung, die eine Textnachricht an ein Mobiltelefon sendet, die der Benutzer in die Anmeldung eingeben muss, verwendet ein getrenntes Token.

- Verbundene Token. Ein verbundenes Token ist ein physisches Objekt, das direkt mit einem Computer oder Sensor verbunden ist. Das Gerät liest das verbundene Token und gewährt oder verweigert den Zugriff. YubiKey ist ein Beispiel für ein verbundenes Token.

- Kontaktlose Token. Kontaktlose Token bilden eine logische Verbindung mit einem Computer, ohne dass eine physische Verbindung erforderlich ist. Diese Token stellen eine drahtlose Verbindung zum System her und gewähren oder verweigern den Zugriff über diese Verbindung. Beispielsweise wird Bluetooth häufig als Methode zum Herstellen einer Verbindung mit einem kontaktlosen Token verwendet.

- SSO-Softwaretoken (Single Sign-on). SSO-Softwaretoken speichern digitale Informationen wie Benutzername oder Passwort. Sie ermöglichen es Personen, die mehrere Computersysteme und mehrere Netzwerkdienste verwenden, sich bei jedem System anzumelden, ohne sich mehrere Benutzernamen und Kennwörter merken zu müssen.

- Programmierbare Token. Ein programmierbares Sicherheitstoken generiert wiederholt einen eindeutigen Code, der für einen bestimmten Zeitraum, häufig 30 Sekunden, gültig ist, um dem Benutzer Zugriff zu gewähren. Der Amazon Web Services Security Token Service ist beispielsweise eine Anwendung, die 2FA-Codes generiert, die IT-Administratoren für den Zugriff auf einige AWS Cloud-Ressourcen benötigen.

Sicherheitstoken Vorteile

Obwohl Passwörter und Benutzer-IDs immer noch die am weitesten verbreitete Form der Authentifizierung sind, sind Sicherheitstoken eine sicherere Option zum Schutz von Netzwerken und digitalen Systemen. Das Problem mit Passwörtern und Benutzer-IDs ist, dass sie nicht immer sicher sind. Bedrohungsakteure verfeinern weiterhin Methoden und Tools zum Knacken von Passwörtern und machen Passwörter anfällig. Passwortdaten können auch bei einer Datenverletzung abgerufen oder gestohlen werden. Darüber hinaus sind Passwörter oft leicht zu erraten, in der Regel, weil sie auf leicht auffindbaren persönlichen Informationen basieren.

Sicherheitstoken hingegen verwenden eine physische oder digitale Kennung, die für den Benutzer eindeutig ist. Die meisten Formen sind relativ einfach zu bedienen und bequem.

Sicherheitslücken in Token

Sicherheitstoken bieten Benutzern und Organisationen zwar eine Vielzahl von Vorteilen, können jedoch auch Nachteile mit sich bringen. Der Hauptnachteil von physischen Sicherheitstoken besteht darin, dass sie Verlust und Diebstahl unterliegen. Beispielsweise könnte ein Sicherheitstoken auf Reisen verloren gehen oder von einer unbefugten Partei gestohlen werden. Wenn ein Sicherheitstoken verloren geht oder gestohlen wird, muss es deaktiviert und ersetzt werden. In der Zwischenzeit kann ein nicht autorisierter Benutzer im Besitz des Tokens auf privilegierte Informationen und Systeme zugreifen.