Vad är en säkerhetstoken?

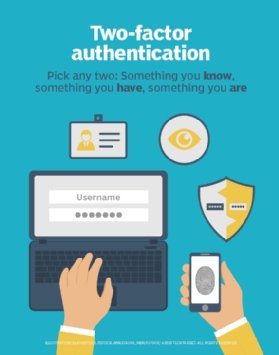

en säkerhetstoken är en fysisk eller digital enhet som tillhandahåller tvåfaktorsautentisering (2FA) för en användare att bevisa sin identitet i en inloggningsprocess. Det används vanligtvis som en form av identifiering för fysisk åtkomst eller som en metod för datorsystemåtkomst. Token kan vara ett objekt eller ett kort som visar eller innehåller säkerhetsinformation om en användare och kan verifieras av systemet.

säkerhetstoken kan användas i stället för eller utöver traditionella lösenord. De används oftast för att komma åt datanät men kan också säkra fysisk åtkomst till byggnader och fungera som elektroniska signaturer för dokument.

hur fungerar säkerhetstoken?

en säkerhetstoken ger autentisering för åtkomst till ett system via vilken enhet som helst som genererar ett lösenord. Detta kan inkludera ett smartkort, en universell seriell Bussnyckel, en mobil enhet eller ett radiofrekvensidentifieringskort. Enheten genererar ett nytt lösenord varje gång det används, så en säkerhetstoken kan användas för att logga in på en dator eller ett virtuellt privat nätverk genom att skriva lösenordet som genereras av token i prompten.

säkerhetstoken-tekniken är baserad på användningen av en enhet som genererar ett slumptal, krypterar det och skickar det till en server med användarautentiseringsinformation. Servern skickar sedan tillbaka ett krypterat svar som bara kan dekrypteras av enheten. Enheten återanvänds för varje autentisering, så servern behöver inte lagra någon användarnamn eller lösenordsinformation, med avsikt att göra systemet mindre sårbart för hacking.

typer av säkerhetstoken

flera typer av säkerhetstoken används för att säkra en mängd olika tillgångar och applikationer. Dessa inkluderar följande:

- engångslösenord (OTP). En form av digital säkerhetstoken, OTP: er är giltiga för endast en inloggningssession, vilket innebär att de används en gång och aldrig igen. Efter den första användningen meddelas autentiseringsservern att OTP inte ska återanvändas. OTP: er genereras vanligtvis med hjälp av en kryptografisk algoritm från en delad hemlig nyckel som består av två unika och slumpmässiga dataelement. Ett element är en slumpmässig sessionsidentifierare, och den andra är en hemlig nyckel.

- frånkopplade tokens. Detta är en form av digital säkerhetstoken som inte ansluter fysiskt eller logiskt till en dator. Enheten kan generera en OTP eller andra referenser. En stationär applikation som skickar ett textmeddelande till en mobiltelefon, som användaren måste ange i inloggningen, använder en frånkopplad token.

- anslutna tokens. En ansluten token är ett fysiskt objekt som ansluts direkt till en dator eller sensor. Enheten läser den anslutna token och beviljar eller nekar åtkomst. YubiKey är ett exempel på en ansluten token.

- kontaktlösa tokens. Kontaktlösa tokens bildar en logisk anslutning till en dator utan att kräva en fysisk anslutning. Dessa tokens ansluter trådlöst till systemet och ger eller nekar åtkomst via den anslutningen. Till exempel används Bluetooth ofta som en metod för att upprätta en anslutning med en kontaktlös token.

- Single sign-on (SSO) programvara tokens. SSO software tokens lagrar digital information, till exempel ett användarnamn eller lösenord. De gör det möjligt för personer som använder flera datorsystem och flera nätverkstjänster att logga in på varje system utan att behöva komma ihåg flera användarnamn och lösenord.

- programmerbara tokens. En programmerbar säkerhetstoken genererar upprepade gånger en unik kod som är giltig för en viss tidsram, ofta 30 sekunder, för att ge användaren åtkomst. Till exempel är Amazon Web Services Security Token Service ETT program som genererar 2FA-koder som krävs för att IT-administratörer ska få tillgång till vissa AWS-molnresurser.

säkerhetstoken fördelar

även om det är sant att lösenord och användar-ID är fortfarande den mest använda formen av autentisering, säkerhetstoken är ett säkrare alternativ för att skydda nätverk och digitala system. Problemet med lösenord och användar-ID är att de inte alltid är säkra. Hot aktörer fortsätter att förfina metoder och verktyg för lösenord sprickbildning, vilket gör lösenord sårbara. Lösenordsdata kan också nås eller stjälas i ett dataintrång. Dessutom är lösenord ofta lätta att gissa, vanligtvis för att de är baserade på lätt upptäckbar personlig information.

säkerhetstoken använder å andra sidan en fysisk eller digital identifierare som är unik för användaren. De flesta former är relativt lätta att använda och bekväma.

säkerhetstoken sårbarheter

medan säkerhetstoken erbjuder en mängd fördelar för användare och organisationer, kan de också införa nackdelar. Den största nackdelen med fysiska säkerhetstoken är att de är föremål för förlust och stöld. Till exempel kan en säkerhetstoken gå förlorad under resan eller stulen av en obehörig part. Om en säkerhetstoken går förlorad eller stulen måste den inaktiveras och bytas ut. Under tiden kan en obehörig användare som har token ha tillgång till privilegierad information och system.