vereisten: Inleiding tot Wireshark

dit artikel introduceert de methoden voor het vastleggen en analyseren van pakketten. Het zal ook enkele geavanceerde tools introduceren die worden gebruikt voor het verhogen van de efficiëntie tijdens het vastleggen en analyseren.

waarom rondsnuffelen?

als u eerdere ervaring met het beveiligen van systemen, kunt u niet genoeg benadrukken het belang van verkenning. En als je nieuw bent, weet dan dat het erg belangrijk is. Packet snuiven is een essentiële vorm van netwerk recon evenals monitoring. Het is net zo nuttig voor studenten en IT-professionals.

Wireshark vangt de gegevens die komen of gaan door de NIC ‘ s op zijn apparaat met behulp van een onderliggende packet capture bibliotheek. Standaard legt Wireshark alleen gegevens op het apparaat vast, maar het kan bijna alle gegevens op zijn LAN vastleggen als het in promiscue modus wordt uitgevoerd. Momenteel gebruikt Wireshark Nmap ‘ s Packet Capture library (genaamd npcap).

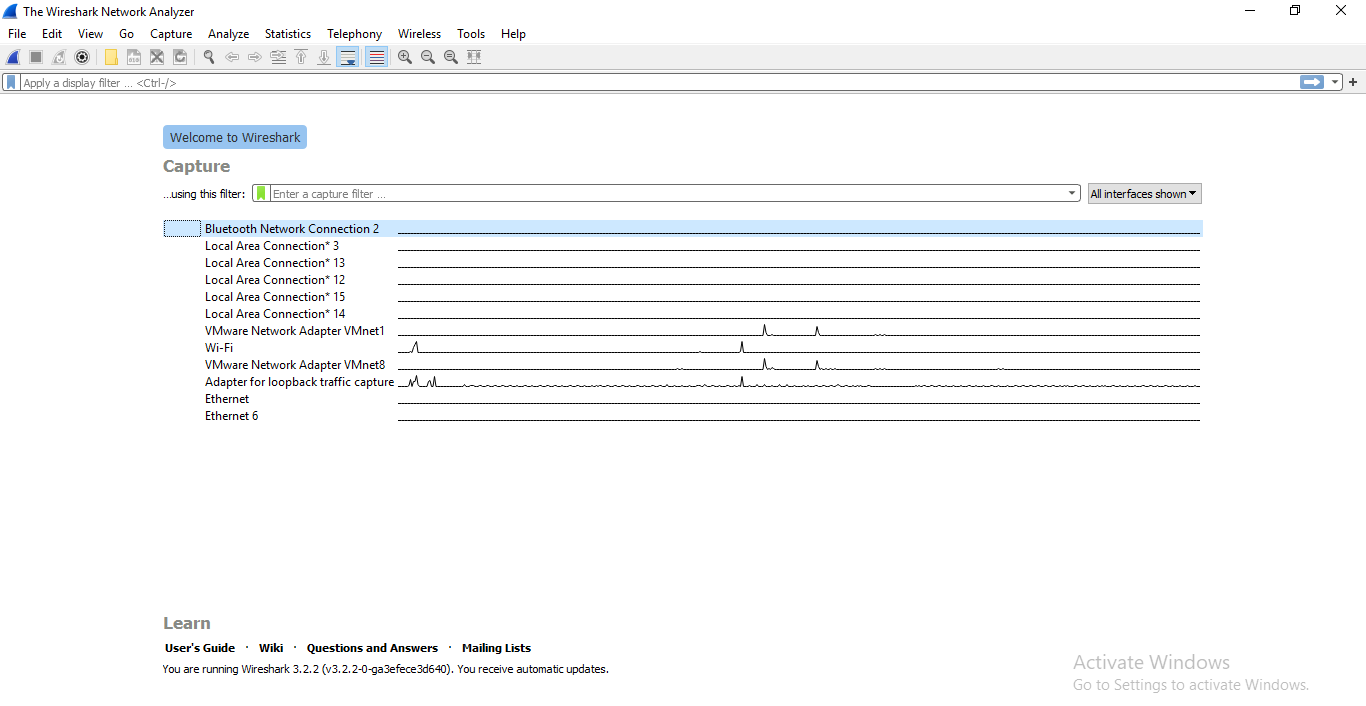

aan de slag: Na de installatie start Wireshark, goedkeuren van de beheerder of superuser privileges en u zult worden gepresenteerd met een venster dat er als volgt uitziet:

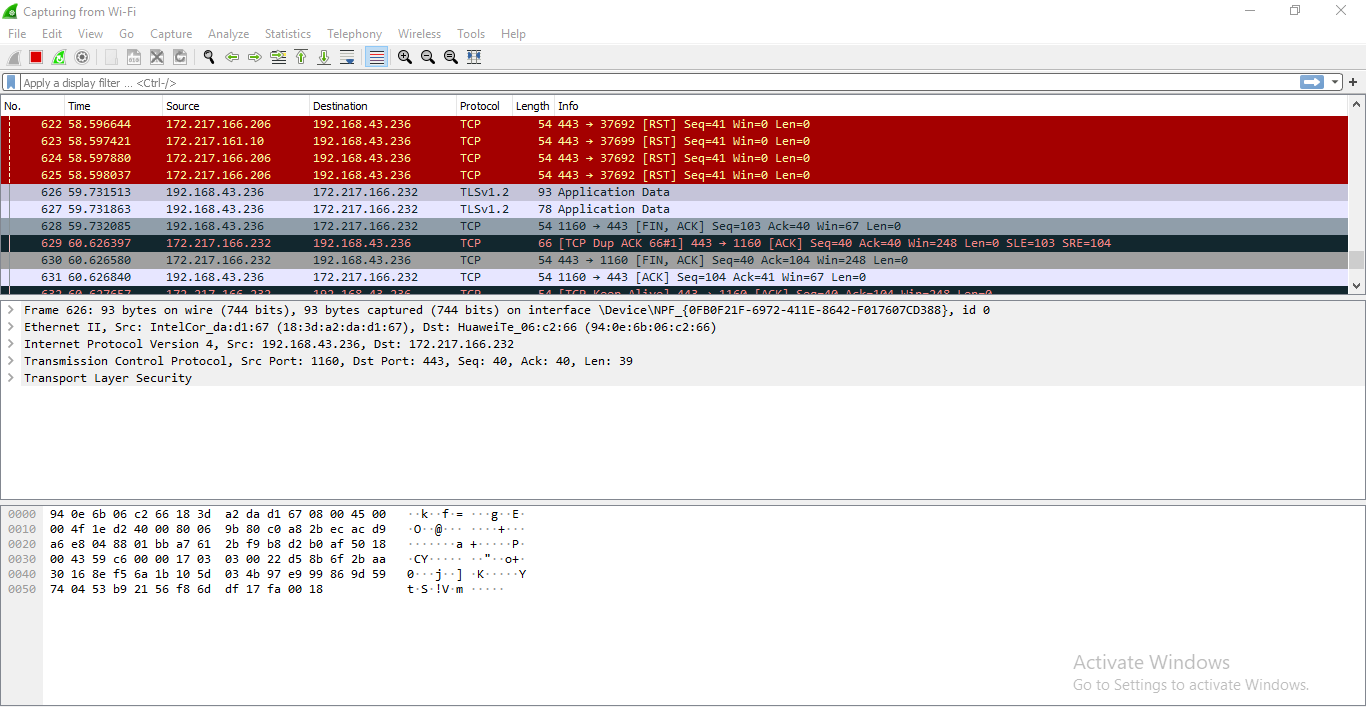

dit venster toont de interfaces op uw apparaat. Om te beginnen snuiven selecteert u een interface en klik op het blauwvintonijn-pictogram in de linkerbovenhoek. De data capture scherm heeft drie ruiten. Het bovenste deelvenster toont real-time verkeer, het middelste deelvenster toont informatie over het gekozen pakket en het onderste deelvenster toont de ruwe pakketgegevens. Het bovenste paneel toont bronadres (IPv4 of IPv6) doeladres, bron-en doelpoorten, protocol waartoe het pakket behoort en aanvullende informatie over het pakket.

aangezien er elke seconde veel pakketten in en uit gaan, zal het vervelend zijn om ze allemaal te bekijken of naar één type pakketten te zoeken. Dit is de reden waarom pakketfilters worden geleverd. Pakketten kunnen worden gefilterd op basis van vele parameters zoals IP-adres, poortnummer of protocol op capture-niveau of op weergaveniveau. Zoals duidelijk een scherm niveau filter zal geen invloed hebben op de pakketten die worden vastgelegd.

enkele algemene filters zijn:

- host( capture the traffic through a single target)

- net (capture the traffic through a network or sub-network). “net “kan worden voorafgegaan door” src “of” dst ” om aan te geven of de gegevens afkomstig zijn van of naar de doelhost(s) gaan.)

- poort (capture the traffic through or from a port). “port “kan worden voorafgegaan door” src “of” dst ” om aan te geven of de gegevens afkomstig zijn van of naar de doelpoort gaan.

- “and”, “not” and ” or ” logical connectives.(Wordt gebruikt om meerdere filters samen te combineren).

er zijn enkele basisfilters die zeer creatief kunnen worden gecombineerd. Een ander bereik van filters, display filters worden gebruikt om abstractie op vastgelegde gegevens te maken. Deze basisvoorbeelden moeten een basisidee van hun syntaxis geven:

- tcp.port = = 80 / udp.port = = x toont het TCP / udp-verkeer op poort X.

- http.verzoek.uri komt overeen met” parameter=value$ ” toont pakketten die HTTP-verzoeken zijn op het niveau van de applicatielaag en hun URI eindigt met een parameter met een bepaalde waarde.

- het logische verband en or en niet werken hier ook.

- ip.src = = 192.168.0.0 / 16 en ip.dst = = 192.168.0.0 / 16 toont verkeer van en naar werkstations en servers.

er bestaat ook een concept van kleurregels. Elk protocol / poort / ander element is voorzien van een unieke kleur om het gemakkelijk zichtbaar te maken voor een snelle analyse. Meer details over kleurregels is hier

Plugins zijn extra stukjes codes die kunnen worden ingebed in de native Wireshark. Plugins hulp bij analyse door:

- parameterspecifieke statistieken en inzichten tonen.

- het verwerken van capturebestanden en problemen met betrekking tot hun formaten.

- samenwerken met andere tools en frameworks om een alles-in-één netwerkbewakingsoplossing op te zetten.

met alleen de basis mogelijkheid om al het verkeer te zien gaan door uw apparaat of in uw LAN en de tools en plugins om u te helpen bij de analyse, kunt u veel dingen doen met uw apparaat. Zoals:

- problemen met internetconnectiviteit oplossen met uw apparaat of WiFi.

- uw apparaat controleren op ongewenst verkeer dat een indicatie kan zijn van een malware-infectie.

- het testen van de werking van uw applicatie waarbij netwerken betrokken zijn.

- gebruiken om te begrijpen hoe computernetwerken werken.