Wat is een beveiligingstoken?

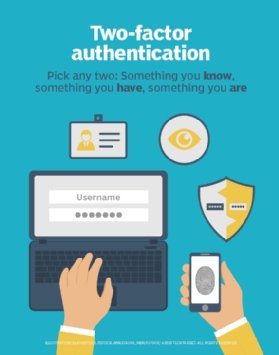

een beveiligingstoken is een fysiek of digitaal apparaat dat twee-factor authenticatie (2FA) biedt voor een gebruiker om zijn identiteit te bewijzen in een aanmeldproces. Het wordt meestal gebruikt als een vorm van identificatie voor fysieke toegang of als een methode van toegang tot computersystemen. Het token kan een item of een kaart zijn die beveiligingsinformatie over een gebruiker weergeeft of bevat en door het systeem kan worden geverifieerd.

beveiligingstokens kunnen worden gebruikt in plaats van of als aanvulling op traditionele wachtwoorden. Ze worden meestal gebruikt om toegang te krijgen tot computernetwerken, maar kunnen ook de fysieke toegang tot gebouwen beveiligen en fungeren als elektronische handtekeningen voor documenten.

Hoe werken beveiligingstokens?

een beveiligingstoken biedt authenticatie voor toegang tot een systeem via elk apparaat dat een wachtwoord genereert. Dit kan een smartcard, een universele seriële Bussleutel, een mobiel apparaat of een radiofrequentieidentificatiekaart omvatten. Het apparaat genereert een nieuw wachtwoord elke keer dat het wordt gebruikt, zodat een beveiligingstoken kan worden gebruikt om in te loggen op een computer of een virtueel privénetwerk door het wachtwoord dat door het token wordt gegenereerd in de prompt te typen.

Beveiligingstokentechnologie is gebaseerd op het gebruik van een apparaat dat een willekeurig getal genereert, versleutelt en verzendt naar een server met gebruikersverificatie-informatie. De server stuurt vervolgens een versleutelde reactie terug die alleen door het apparaat kan worden gedecodeerd. Het apparaat wordt hergebruikt voor elke authenticatie, zodat de server geen gebruikersnaam of wachtwoord informatie hoeft op te slaan, met de bedoeling het systeem minder kwetsbaar te maken voor hacking.

soorten beveiligingstokens

meerdere soorten beveiligingstokens worden gebruikt om een verscheidenheid aan activa en toepassingen te beveiligen. Deze omvatten de volgende:

- eenmalige wachtwoorden (OTP ‘ s). Een vorm van digital security token, OTP ‘ s zijn geldig voor slechts één login sessie, wat betekent dat ze worden gebruikt een keer en nooit meer. Na het eerste gebruik wordt de authenticatieserver meegedeeld dat de OTP niet opnieuw gebruikt mag worden. OTP ‘ s worden meestal gegenereerd met behulp van een cryptografisch algoritme van een gedeelde geheime sleutel die bestaat uit twee unieke en willekeurige gegevenselementen. Het ene element is een willekeurige sessie identifier, en het andere is een geheime sleutel.

- verbroken tokens. Dit is een vorm van digitaal beveiligingstoken die niet fysiek of logisch verbonden is met een computer. Het apparaat kan een OTP of andere referenties genereren. Een bureaubladtoepassing die een sms-bericht naar een mobiele telefoon verzendt, die de gebruiker in de login moet invoeren, gebruikt een verbroken token.

- verbonden tokens. Een connected token is een fysiek object dat rechtstreeks verbinding maakt met een computer of sensor. Het apparaat leest het verbonden token en verleent of weigert toegang. YubiKey is een voorbeeld van een verbonden token.

- contactloze tokens. Contactloze tokens vormen een logische verbinding met een computer zonder dat er een fysieke verbinding nodig is. Deze tokens maken draadloos verbinding met het systeem en verlenen of weigeren toegang via die verbinding. Bluetooth wordt bijvoorbeeld vaak gebruikt als een methode om een verbinding met een contactloos token tot stand te brengen.

- Single sign-on (SSO) software tokens. SSO-softwaretokens slaan digitale informatie op, zoals een gebruikersnaam of wachtwoord. Ze stellen mensen die gebruik maken van meerdere computersystemen en meerdere netwerkdiensten in staat om in te loggen op elk systeem zonder meerdere gebruikersnamen en wachtwoorden te onthouden.

- programmeerbare tokens. Een programmeerbaar beveiligingstoken genereert herhaaldelijk een unieke code die geldig is voor een bepaald tijdsbestek, vaak 30 seconden, om de gebruiker toegang te bieden. Amazon Web Services Security Token Service is bijvoorbeeld een applicatie die 2FA-codes genereert die nodig zijn voor IT-beheerders om toegang te krijgen tot sommige AWS-cloudbronnen.

Veiligheidstoken voordelen

hoewel wachtwoorden en gebruikers-ID ‘ s nog steeds de meest gebruikte vorm van authenticatie zijn, zijn beveiligingstokens een veiliger optie voor het beschermen van netwerken en digitale systemen. Het probleem met wachtwoorden en Gebruikers-ID ‘ s is dat ze niet altijd veilig zijn. Bedreigingen blijven methoden en tools voor het kraken van wachtwoorden verfijnen, waardoor wachtwoorden kwetsbaar worden. Wachtwoordgegevens kunnen ook worden geopend of gestolen in een datalek. Bovendien, wachtwoorden zijn vaak gemakkelijk te raden, meestal omdat ze zijn gebaseerd op gemakkelijk vindbare persoonlijke informatie.

beveiligingstokens daarentegen gebruiken een fysieke of digitale identificatie die uniek is voor de gebruiker. De meeste vormen zijn relatief eenvoudig te gebruiken en handig.

beveiligingstoken kwetsbaarheden

hoewel beveiligingstoken een verscheidenheid aan voordelen bieden aan gebruikers en organisaties, kunnen ze ook nadelen introduceren. Het belangrijkste nadeel van fysieke beveiliging tokens is dat ze onderhevig zijn aan verlies en diefstal. Een beveiligingstoken kan bijvoorbeeld verloren gaan tijdens het reizen of gestolen worden door een onbevoegde partij. Als een beveiligingstoken verloren of gestolen wordt, moet het gedeactiveerd en vervangen worden. In de tussentijd kan een onbevoegde gebruiker die in het bezit is van het token toegang hebben tot bevoorrechte informatie en systemen.