![]() デュアルキー暗号化アルゴリズムを使用すると、デジタル証明書を使用すると、ユーザーは公開鍵を交換して相互に保護および認証を行うことができます。

デュアルキー暗号化アルゴリズムを使用すると、デジタル証明書を使用すると、ユーザーは公開鍵を交換して相互に保護および認証を行うことができます。

デジタル証明書には主に二つの用途があります:

- 1.

2. セキュリティで保護されたアクセス

また、デジタル証明書の使用を検討する際には、考慮する必要があります:

- 3. デジタル証明書ポリシー

4. 登録権限機能

- セキュリティで保護された電子メール

- セキュアアクセス

- 一対一認証

- 一対多認証

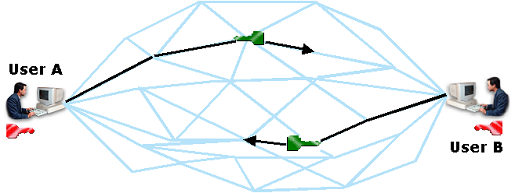

ユーザー AとBは公開鍵を交換し、他の人の公開鍵を使用してメッセージを暗号化してお互いに戻します。 ユーザー Aのみが、ユーザー Aの一致する公開キーで暗号化されたメッセージを復号化できる秘密キーを持っています。

webサーバーが非常に安全な領域を持ち、そこに格納されている情報への制限された制御されたアクセスを提供したい場合、ユーザー名とパ この安全でないログイン方法をDigi-ID™に置き換えると、この問題が解決します。

Digi-Access™認証システムには二つのタイプがあります:

- 一対一認証

一対多認証

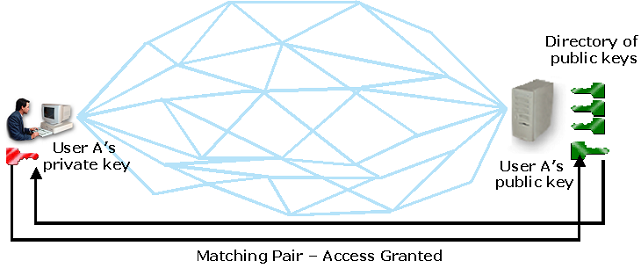

公開鍵と秘密鍵は互いに”認識”し、公開鍵は自由に配布できるため、webサーバは許可されたユーザのリストに属するすべての公開鍵を格納し、アクセ これはOn-to-One認証と呼ばれます。

ユーザー Aの公開鍵はwebサーバーに保存されます。 ユーザー Aがサーバーにアクセスしようとすると、サーバーはユーザー aのブラウザの証明書ストアに、サーバーに格納されている公開キーと一致する秘密キーがあること 一致が確認されると、ユーザー Aにアクセス権が付与されます。

単純な展開では、ユーザーのグループを識別するだけでよい場合があり、その場合、一対多の実装は実装が速く、管理が容易になります。

一対多認証では、ユーザのグループ全体またはいくつかのサブグループが形成されます。 サーバーは署名証明書のみをシークするように構成され、その場合、サーバーは各個人の公開鍵のコピーを必要としません。

これは、サーバーにアクセスするために使用される各Digi-ID™に固有の構成を必要としないため、展開と管理が簡単です。 その単純さによって、サーバーは一度構成され、任意の数のユーザーがそれ以上の介入なしにアクセスでき、必要に応じて個々のユーザーを取り消すことができ、個々のユーザーはアクセスを拒否することができます。